7 Punkte für mehr Sicherheit im Umgang mit IPMI

8

IPMI-Interfaces in Servern sind eine praktische Möglichkeit, um Server in Rechenzentren remote zu überwachen und zu steuern und daher mittlerweile im täglichen Betrieb unerlässlich. Viele Server-Administratoren unterschätzen jedoch die Gefahren, die von der unsachgemäßen Konfiguration dieser Remote Management Schnittstellen ausgehen.

Für die IPMI-Funktionalität hat ein Server einen eigenen embedded Remote-Management-Prozessor, den sogenannten BMC (Baseboard Management Controller), über den er ferngesteuert werden kann. Ein solcher Prozessor hat direkten Zugriff auf das Mainboard des Servers, bietet KVM-over-IP an und ist häufig nicht deaktivierbar. Das Design des IPMI-Standards unterliegt jedoch einigen Schwächen und die Interfaces werden oft nicht bestmöglich abgesichert. Deshalb möchten wir Ihnen hiermit eine Checkliste mit sieben Punkten für eine höhere Sicherheit im Umgang mit Ihrer IPMI-Schnittstellen ans Herz legen:

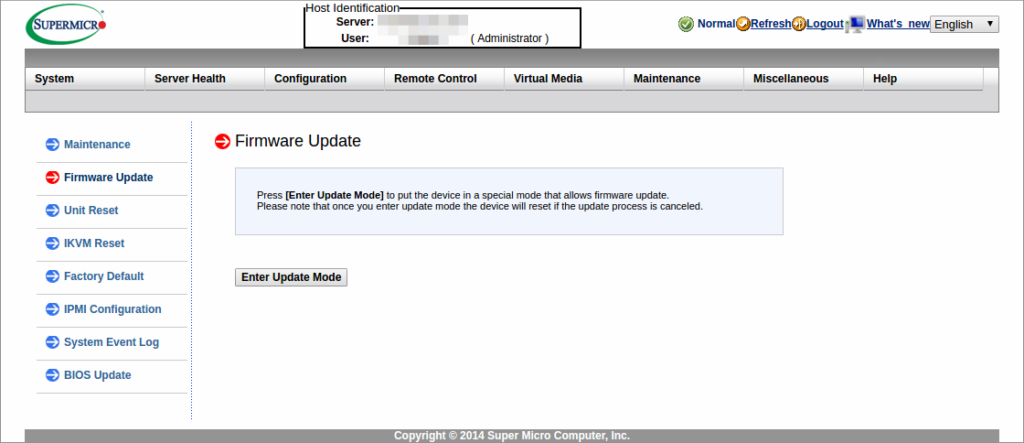

1. IPMI-Firmware aktualisieren

Viele IPMI-Interfaces mit einem älteren Firmwarestand bieten eine große Angriffsfläche mit simpelsten Methoden. Die Aktualisierung der Firmware kann bequem über das Webinterface unter Maintenance – Firmware Update erfolgen. Dadurch werden Sicherheitslücken gestopft und Bugs in der Firmware ausgemerzt. Ein prominentes Beispiel für eine große Sicherheitslücke ist die POODLE Attacke auf die SSL 3.0 Verschlüsselung im April 2014, die auch IPMI-Interfaces betroffen hat. Updates für IPMI-Interfaces finden Sie in unserem Download-Bereich.

2. IPMI im separaten LAN und dedizierte NIC verwenden

Um Remote Management Interfaces wie IPMI von unbefugten Benutzergruppen zu schützen, sollten sie mittels einer dedizierten NIC oder am besten noch in einem abgetrennten VLAN betrieben werden. Des Weiteren sollte ein IPMI-Interface niemals ungeschützt ohne Firewall offen im Internet betrieben werden. Unbefugte könnten sich am Server zu schaffen machen, ihn bestenfalls nur ausschalten oder aber auch weitaus gefährlichere Dinge anstellen.

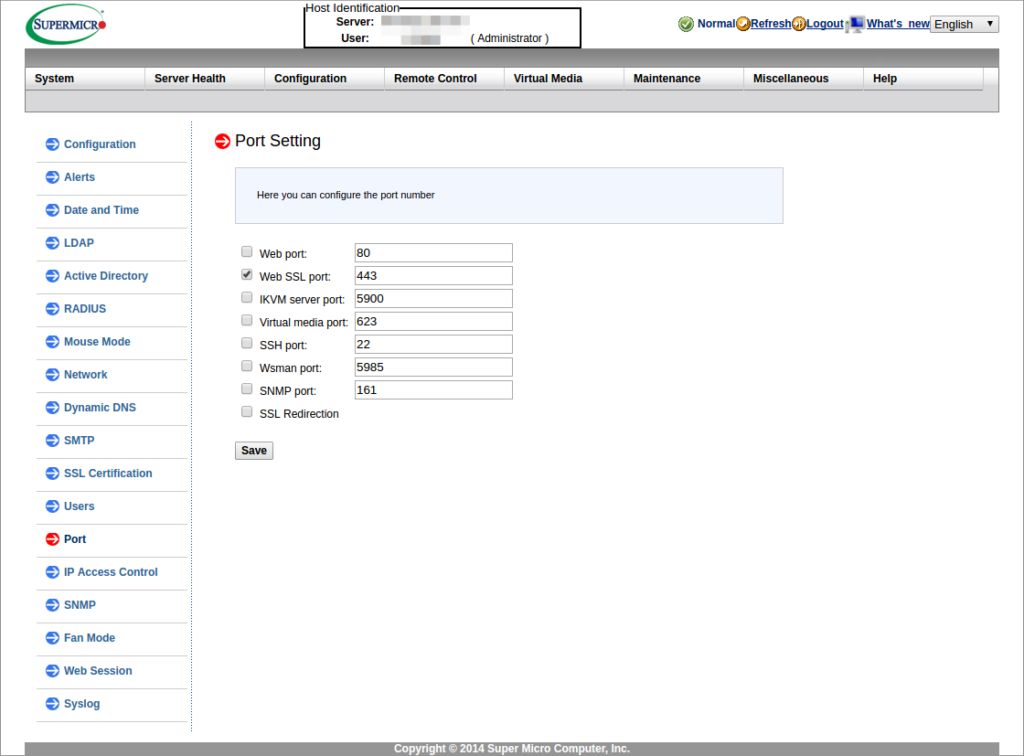

3. Ausschließlich verwendete Dienste aktivieren

Das Webinterface eines IPMI-Chips erlaubt eine Vielzahl an Diensten, um den Server administrieren zu können. Dazu gehören z. B. der SSH-Zugang, der SNMP-Dienst oder aber auch der unverschlüsselte HTTP Port 80 für den Browserzugriff. Sie sollten nur die wirklich erforderlichen Dienste im Webinterface aktivieren, um die Angriffsfläche Ihres Systems zu minimieren. Darüber hinaus sollten Sie die Port-Nummern entsprechend abändern, Angriffe erfolgen oft automatisiert auf Standardports.

4. Sichere Benutzernamen und Passwörter verwenden

Sichere Admin-Benutzernamen, die vom Standard-„ADMIN“ abweichen sowie komplexe und zufällige etwa 15-stellige Passwörter helfen Ihnen, Unbefugten den Zugang zum IPMI-Interface zu erschweren. Der Authentifizierungsprozess von IPMI 2.0 beauftragt den Server, bevor sich der Client selbst authentifizieren muss, einen salted SHA1 oder MD5 Hashwert des entsprechenden Passworts an den Client zu übertragen. Diesen Hashwert könnte man bei einfachen Passwörtern anschließend mit genügend Rechenleistung relativ schnell errechnen.

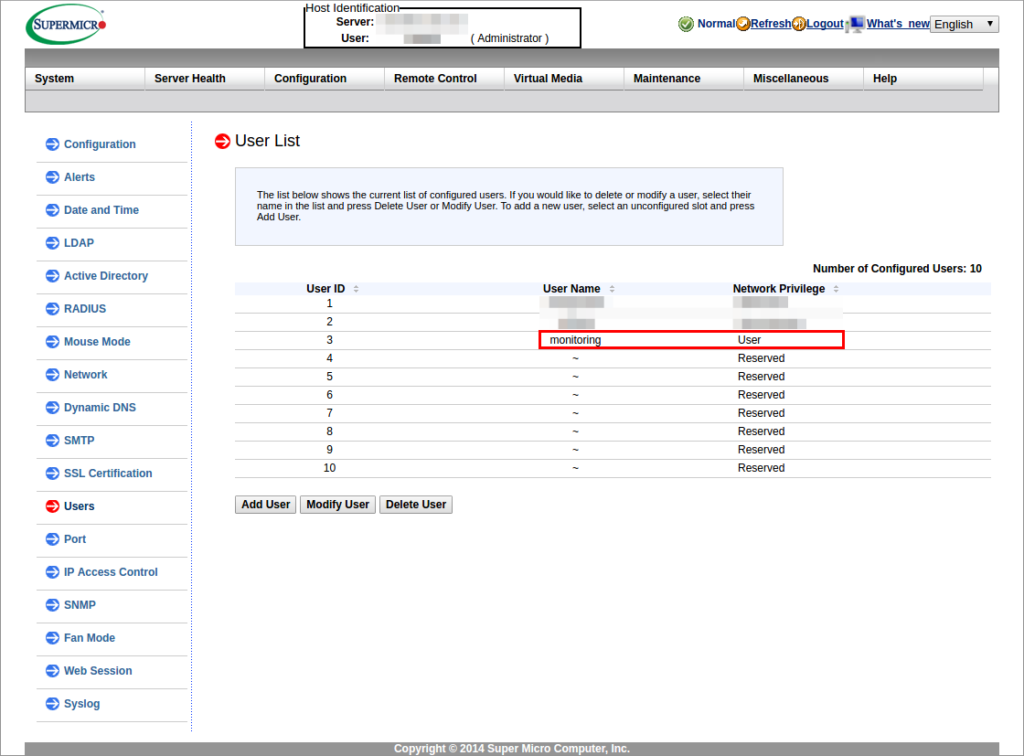

5. Monitoring nur mittels IPMI-User-Rechten

Eine Einbindung des IPMI-Interfaces in das hauseigene Monitoring-System ist absolut sinnvoll und empfehlenswert, dadurch können die Vital-Daten eines Servers umfassend abgefragt, aber auch auch Hardwarefehler schnell erkannt und behoben werden. Zur Abfrage der Sensordaten empfehlen wir, dass Sie hierfür einen eigenen IPMI-Monitoring-Benutzer einrichten und diesem lediglich User-Privilegien verleihen. Diese User-Rechte reichen aus, um die Sensorwerte abzufragen.

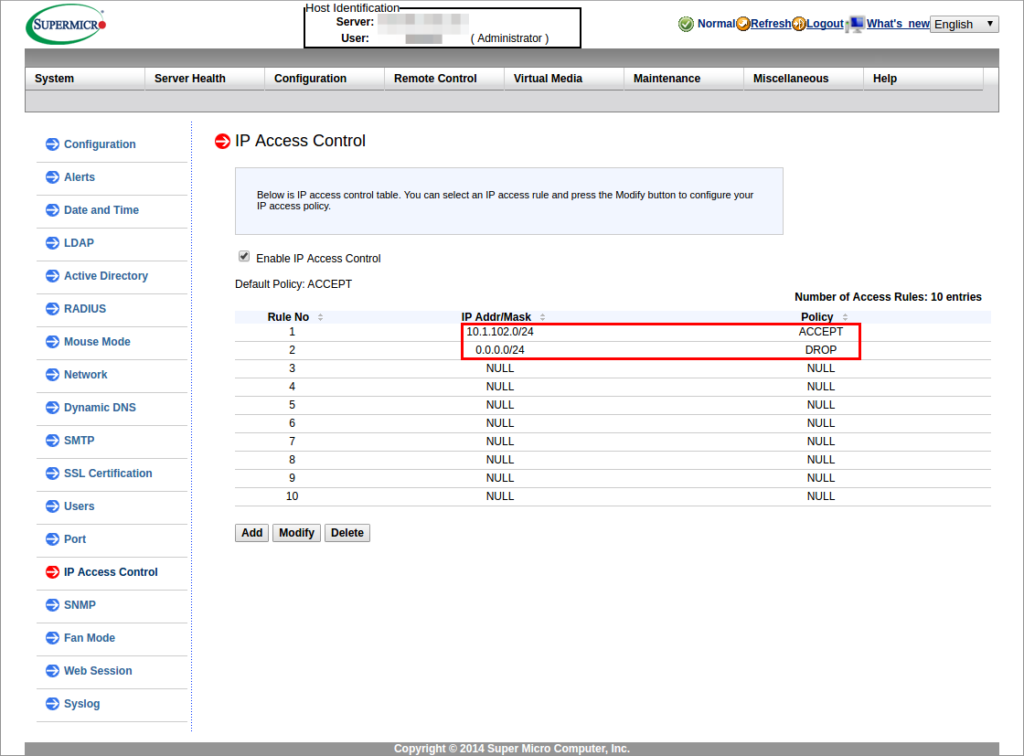

6. IPMI-Firewall aktivieren

Bei Supermicro-basierten Servern können im IPMI-Webinterface unter Configuration – IP Access Control IP-Adressen gefiltert werden, um so nur bestimmte IP-Bereiche freizuschalten oder einzelnen Adressen den Zugriff zu ermöglichen. Alle anderen IP-Bereiche sollten abschließend durch eine DROP-Regel ausgesperrt werden. Sie können diese integrierte IPMI-Firewall bei Supermicro Mainboards über das IPMI-Webinterface konfigurieren. Bei ASUS Mainboards gelingt diese Konfiguration mithilfe des ipmitools.

7. EOL: IPMI Firmware flashen / Mainboard zerstören

Wenn Ihre Hardware das Ende des Lebenszyklus erreicht hat und ausgemustert wird, sollten Sie möglichst daran denken, die IPMI-Firmware neu zu flashen und dabei die Konfiguration zu verwerfen. Falls die Hardware nach der Entsorgung in die falschen Hände gelangt, wäre dadurch ein Auslesen der IPMI-Konfiguration nicht mehr möglich. Bei noch strikteren Sicherheitsanforderungen sollte das Mainboard zerstört werden, um eine weitere Verwendung unmöglich zu machen.

Sehr schöner Beitrag!

Vielleicht könnte noch darauf hingewiesen werden nur SSL-Verbindungen zuzulassen.

Konkret meine ich die Installation eigener SSL-Zertifikate.

Guten Tag Herr Goppold und vielen Dank für Ihre Anmerkungen.

Wie unter Punkt 3 ersichtlich, ist nur der HTTPS-Port aktiviert, weshalb per Browser nur SSL-Verbindungen zugelassen werden. Eigene SSL Zertifikate können im IPMI Webinterface unter „Configuration“ und dann „SSL Certification“ hochgeladen werden.

Viele Grüße

Ihre Thomas-Krenn.AG

Gibt es eine Möglichkeit die die IPMI-Firewall via Skript zu konfigurieren?

Z.B. über SSH oder SNMP?

Guten Tag Herr Beinicke,

Sie können sich per SSH mit einer SMASH-Shell des IPMI Interfaces verbinden. Mithilfe dieser Shell können Sie Sensorwerte abfragen, den Server ein- und ausschalten oder die Logs betrachten.

Eine Konfiguration der Firewall ist unseres Wissens nach nicht möglich.

Hoffentlich hilft Ihnen diese Antwort weiter.

Viele Grüße

Ihre Thomas-Krenn.AG

Guten Tag,

das Thema IPMI ist für mich noch neu. Ich wollte mich per bereitgestellter IP über den Browser ausschalten. Leider handelt es sich um eine unverschlüsselt Verbindung.

Mein Registrar meinte: ‚IPMI kann nicht verschlüsselt werden, weil das mit IPs nicht möglich ist. Das braucht man aber auch nicht.‘

Wie sehen Sie das im Umgang mit der Sicherheit von IPMI.

Beste Grüße, Daniel

Hi Daniel,

hierzu möchten wir Sie auf diesen Artikel im Thomas-Krenn-Wiki verweisen:

https://www.thomas-krenn.com/de/wiki/IPMI_Best_Practices

Falls weiterhin Fragen offen sind, wenden Sie sich gerne wieder an uns.

Schöne Grüße

Ihr Team von Thomas-Krenn

[…] kurz kommen sollte, haben wir IPMI im Juli einen eigenen TKmag Artikel gewidmet. Befolgen Sie die 7 Punkte für mehr Sicherheit im Umgang mit IPMI und Sie können ganz einfach eine weitere Sicherheitslücke auf der Checkliste […]